使用sslstrip给https降级并截获密码的全过程

由于SSLStrip的作者不再维护该项目本篇文章只在于分析原理

sslstrip介绍

该工具由Moxie Marlinspike在Black Hat DC 2009演示,该工具可以将https连接降级为http连接。我们可以在他的博客或github下载到这个工具。

作者博客下载地址:https://moxie.org/software/sslstrip/

Github下载地址:https://github.com/moxie0/sslstrip

sslstrip原理

首先利用ARP欺骗使攻击者主机能截获目标主机的网络流量(利用ARP欺骗说服目标主机,伪装攻击者的网卡MAC地址为网关的MAC地址,随后目标主机的流量会被发送到攻击者主机上。)开始监听流量后,sslstrip会将https的连接都替换成http连接发送回目标主机,与此同时,sslstrip会在攻击主机上与网站保持https连接,由于目标主机与攻击者主机被sslstrip重置为http连接,而http是不会加密传输数据的,所以这个时候我们可以通过ettercap这样的工具来抓取含有用户名及密码的流量。

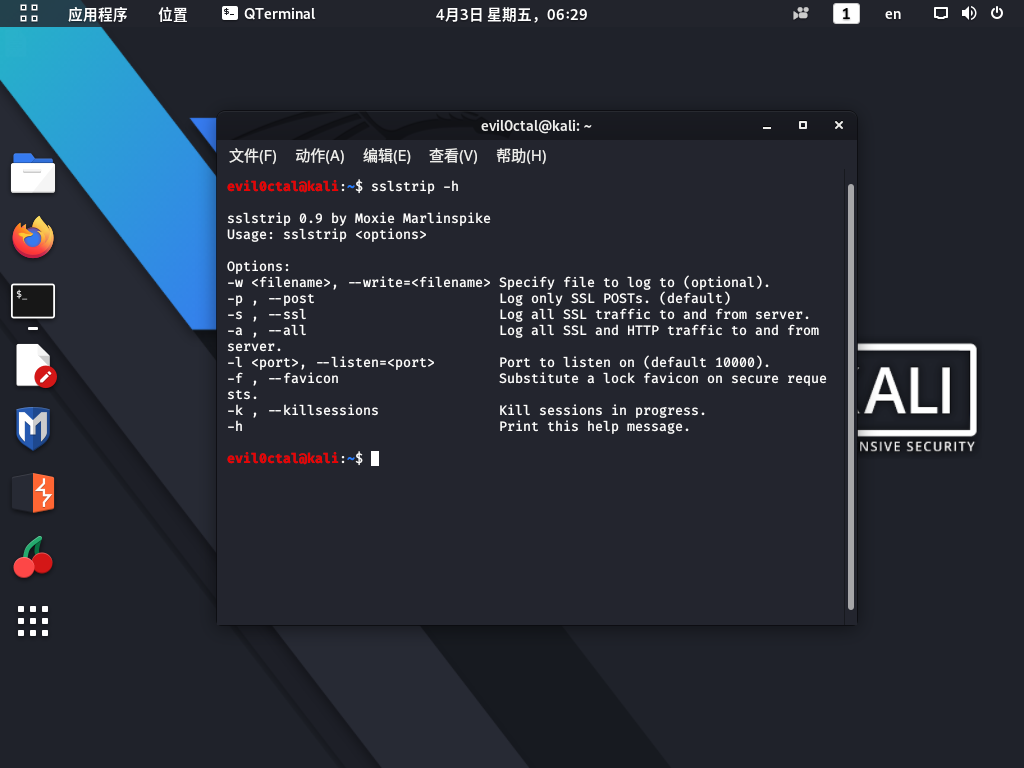

安装sslstrip

#下载sslstrip

https://moxie.org/software/sslstrip/sslstrip-0.9.tar.gz

#安装python-twisted框架(sslstrip的依赖文件,已安装请跳过)

sudo apt-get install python-twisted

#安装sslstrip

cd 下载

tar zxvf sslstrip-0.9.tar.gz

cd sslstrip-0.9

sudo python ./setup.py install

#测试

sslstrip -h